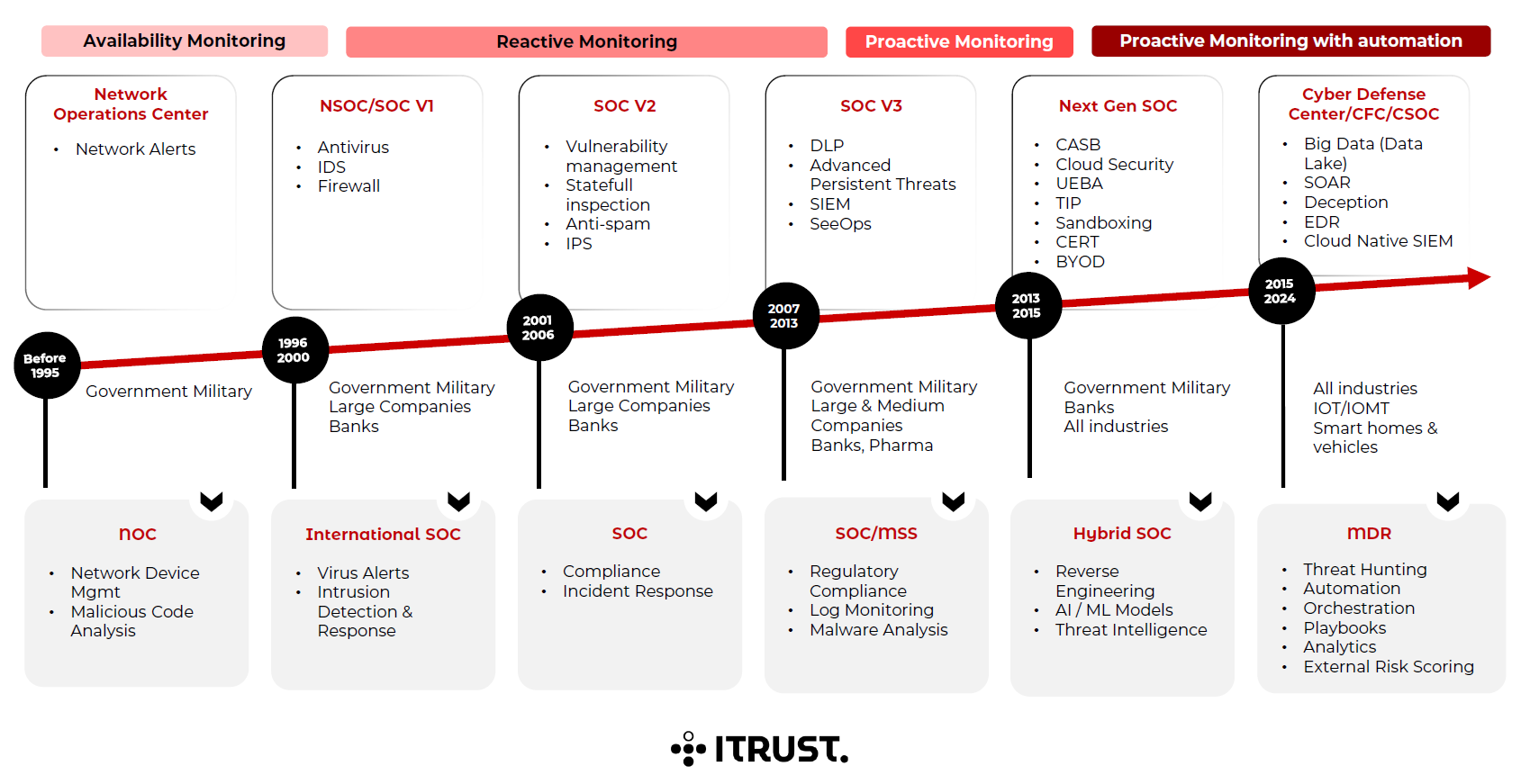

L’ÉVOLUTION DU SOC

L’évolution du SOC au fil des années

L’évolution des Security Operations Centers (SOC), ou centres opérationnels de sécurité en français, reflète l’évolution importante des menaces, les besoins et exigences croissantes en matière de cybersécurité. Initialement centrés sur la surveillance des systèmes informatiques pour détecter des incidents ponctuels, les SOC ont progressivement intégré des technologies avancées pour faire face à la complexité des cyberattaques. De plus, la montée des menaces persistantes, les attaques ciblées et la nécessité d’une réponse rapide ont transformé ces centres en véritables hubs stratégiques, assurant une protection proactive et continue des infrastructures numériques.

Surveillance de la disponibilité (Availability Monitoring)

Avant 1995

NOC (Network Operations Center)

Les NOC étaient principalement utilisés pour gérer les alertes réseau, surveiller les appareils réseau et analyser les codes malveillants. Ces centres étaient principalement mis en œuvre dans les institutions militaires et gouvernementales.

Surveillance réactive (Reactive Monitoring)

1996 – 2000

NSOC/SOC V1 (Security Operations Center Version 1)

Le SOC commence à introduire des solutions de sécurité comme les antivirus, les systèmes de détection d’intrusion (IDS), et les pare-feux. Les entreprises et les banques rejoignent le domaine avec les militaires et les gouvernements.

2001-2006

SOC V2

Introduction de la gestion des vulnérabilités, des inspections à état (stateful inspection), des systèmes anti-spam, et des systèmes de prévention des intrusions (IPS). Cette étape implique toujours les grandes entreprises, les banques et les gouvernements.

Surveillance proactive (Proactive Monitoring)

2007-2013

SOC V3

Le SOC devient plus sophistiqué avec des capacités comme la prévention contre les fuites de données (DLP), la lutte contre les menaces persistantes avancées (APT), les systèmes de gestion des événements et informations de sécurité (SIEM), ainsi que les opérations de sécurité (SecOps). De nouveaux secteurs comme la pharmaceutique et les entreprises moyennes rejoignent le SOC.

Surveillance proactive avec automatisation (Proactive Monitoring with Automation)

2013-2015

Next Gen SOC

Introduction des concepts avancés comme la sécurité cloud, l’authentification basée sur le comportement des utilisateurs (UEBA), la virtualisation des informations sur les menaces (TIP), les bacs à sable (sandboxing), et la gestion de la sécurité BYOD (Bring Your Own Device). Tous les secteurs sont désormais impliqués.

2015-2024

Cyber Defense Center (CDC), CFC/CSOC

Les SOC évoluent vers des centres de défense cybernétique en utilisant des technologies avancées comme les mégadonnées (Big Data), l’orchestration et l’automatisation des réponses de sécurité (SOAR), la déception (deception), la détection et la réponse aux menaces (EDR), et les SIEM cloud-native. Cette étape concerne toutes les industries, y compris les objets connectés (IOT/IIOT), les maisons et les véhicules intelligents.

Détail de l’évolution du Centre des Opérations de Sécurité depuis les années 90

Le schéma montre l’évolution des Centres des Opérations de Sécurité (SOC) au fil du temps, en illustrant comment leur rôles et leurs capacités ont progressé depuis les années 1990 jusqu’à nos jours.